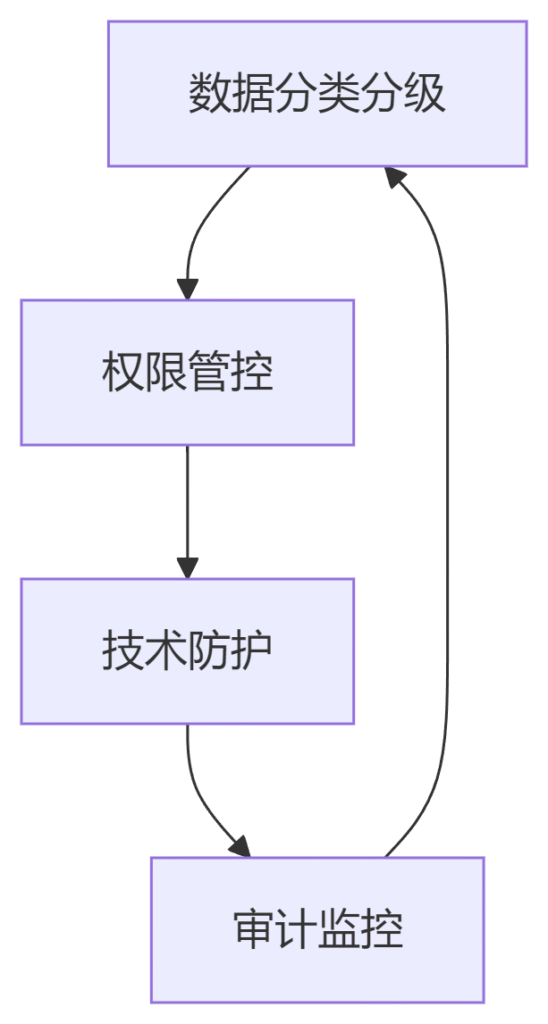

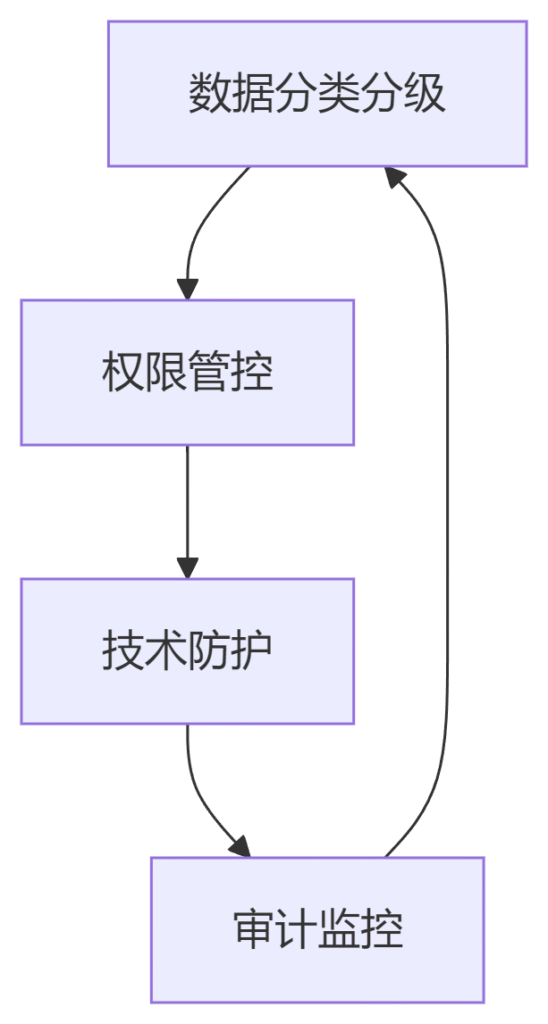

一、数据安全管理框架

基于《数据安全法》《个人信息保护法》等法规要求,构建以分类分级为基础、权限管控为核心、技术防护为手段、审计监控为保障的四维管理体系:

二、数据分类分级规范

2.1 分类标准

| 数据类别 | 定义 | 示例 |

|---|

| 基础身份信息 | 企业唯一标识信息 | 统一社会信用代码、企业名称 |

| 经营信息 | 企业运营相关数据 | 注册资本、经营范围、注册地址 |

| 股东及人员信息 | 关联自然人或法人信息 | 股东姓名、身份证号、股权比例 |

| 敏感财务信息 | 涉及企业资金安全的数据 | 银行账户、审计报告、财务流水 |

| 司法涉诉信息 | 法律纠纷与行政处罚记录 | 裁判文书、行政处罚决定书 |

2.2 分级标准

| 级别 | 标识 | 定义 | 保护要求 |

|---|

| L1 | 公开 | 可公开发布的信息 | 无特殊限制 |

| L2 | 内部 | 需内部授权访问的信息 | 动态脱敏、访问日志留存 |

| L3 | 机密 | 影响企业核心利益的信息 | 加密存储、审批访问、操作录屏 |

示例分级:

- L1:企业名称、注册地址

- L2:法人联系方式、股东姓名

- L3:法人身份证号、银行账号

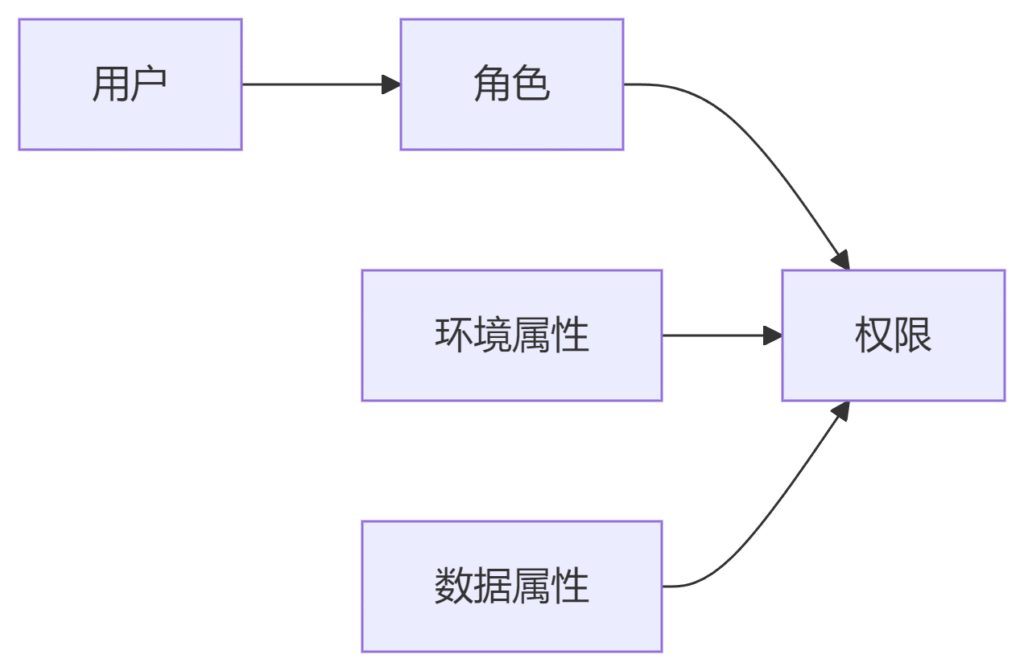

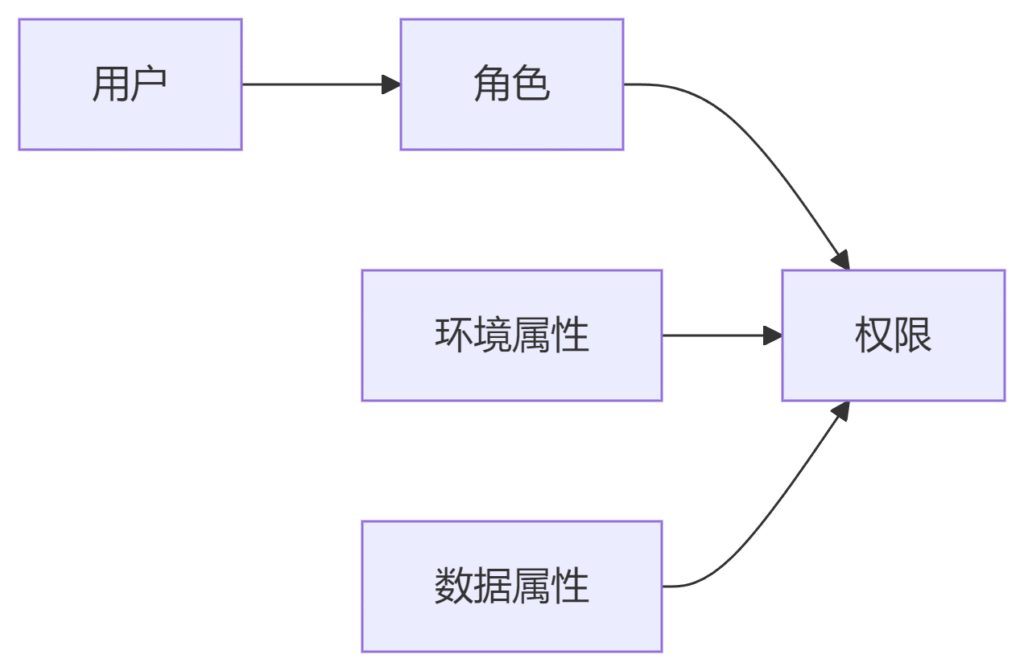

三、数据权限管理

3.1 权限模型

采用RBAC(角色访问控制) + ABAC(属性访问控制) 混合模型:

3.2 权限分配规则

| 角色 | 可访问数据级别 | 操作权限 | 限制条件 |

|---|

| 普通员工 | L1 | 只读 | 仅限本部门相关企业 |

| 风控专员 | L2 | 查询、导出 | 禁止访问身份证号完整字段 |

| 高级管理人员 | L3 | 全操作 | 需动态令牌二次认证 |

| 外部合作伙伴 | L1 | API接口调用 | 每日限1000次请求 |

3.3 权限实施示例

-- 数据库行级权限控制(Oracle VPD示例)

BEGIN

DBMS_RLS.ADD_POLICY(

object_schema => 'scott',

object_name => 'enterprise_info',

policy_name => 'dept_policy',

function_schema => 'sec_admin',

policy_function => 'dept_policy_func',

statement_types => 'select'

);

END;

四、敏感数据保护技术

4.1 数据脱敏规则

| 字段类型 | 脱敏方式 | 示例 |

|---|

| 身份证号 | 保留前6位+后4位 | 310104******1234 |

| 手机号码 | 中间4位替换为* | 138****5678 |

| 银行账号 | 显示后4位 | **************6789 |

| 地址 | 隐藏详细门牌号 | 北京市海淀区路号 |

4.2 加密技术选型

| 数据类型 | 加密方式 | 技术实现 |

|---|

| 存储数据 | AES-256 | 数据库TDE(透明数据加密) |

| 传输数据 | TLS 1.3 | HTTPS API接口 |

| 文件数据 | 国密SM4 | 文件存储系统集成加密 |

五、风险预警与审计

5.1 实时风险预警规则

| 风险事件 | 检测规则 | 处置措施 |

|---|

| 高频敏感数据访问 | 同一用户1分钟内访问>50次L3数据 | 自动锁定账户并短信告警 |

| 非常规时间访问 | 非工作时间(20:00-8:00)访问L2以上数据 | 强制二次认证 |

| 跨境数据传输 | 检测到境外IP访问L3数据 | 中断连接并生成合规报告 |

| 批量数据导出 | 单次导出超过1000条L2数据 | 触发人工审批流程 |

5.2 审计管理规范

审计内容:

- 操作审计:记录数据访问的"五个W"(Who、When、What、Where、How)

- 权限变更审计:跟踪角色/权限分配历史

- 异常行为审计:标记高风险操作事件

审计报告模板:

# 数据安全审计报告(2023-Q3)

## 关键指标

- 总访问量:1,234,567 次

- 异常事件:238 次(↓15%)

- 平均响应时间:2.3 秒

## 重点事件分析

1. **9月5日 03:15**:检测到境外IP(192.168.10.1)尝试访问银行账号字段

- 处置:立即阻断并通知网安部门

- 根源:VPN账号泄露

2. **9月20日 14:30**:财务部张某导出5000条L2数据

- 验证:经审批流程合规

- 优化建议:设置导出量分级审批

## 改进计划

- 增加生物特征识别认证

- 部署UEBA用户行为分析系统

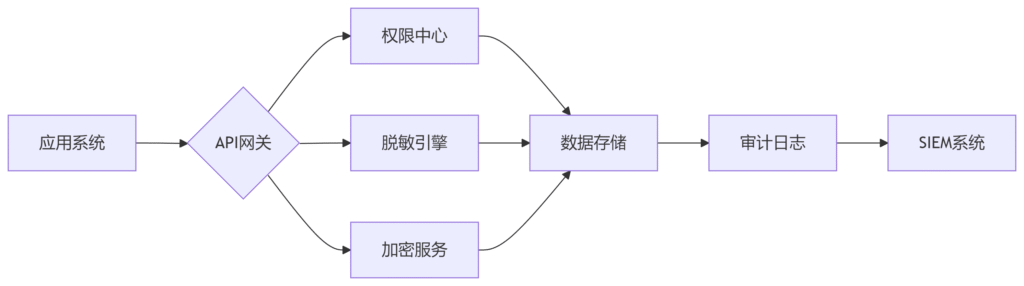

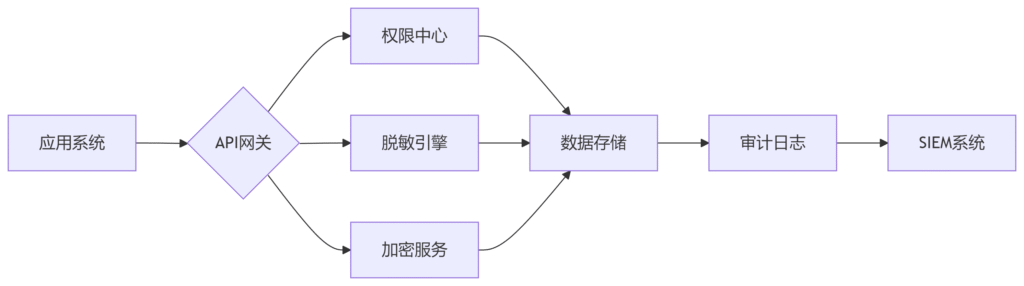

六、技术工具链

6.1 推荐工具矩阵

| 功能 | 开源方案 | 商业方案 | 关键能力 |

|---|

| 权限管理 | Keycloak | Okta | 细粒度RBAC/ABAC策略管理 |

| 数据脱敏 | Apache ShardingSphere | IBM Guardium | 动态脱敏与静态脱敏一体化 |

| 安全审计 | ELK + Wazuh | Splunk Enterprise | 实时行为分析与合规报告生成 |

| 加密管理 | Vault | Azure Key Vault | 密钥生命周期管理与自动轮换 |

6.2 系统集成架构

七、应急响应机制

7.1 事件分级与响应

| 级别 | 定义 | 响应时限 | 处置团队 |

|---|

| P0 | 核心数据泄露 | 15分钟 | 高管+安全+法务+公关 |

| P1 | 批量敏感数据违规访问 | 1小时 | 安全+IT运维 |

| P2 | 单条敏感数据异常操作 | 4小时 | 数据治理组 |

7.2 应急演练计划

- 季度演练:模拟数据泄露场景(如数据库被拖库)

- 年度攻防:组织红蓝对抗演练

- 专项培训:每季度安全意识教育

八、合规性保障

8.1 必须满足的法规要求

- 《网络安全法》:落实等级保护制度(等保2.0)

- 《个人信息保护法》:个人敏感信息需单独授权

- 《数据出境安全评估办法》:跨境数据传输备案

8.2 合规检查清单

- 数据分类分级文档是否通过法务审核

- 隐私政策中是否明示数据使用范围

- 是否保留三年以上操作日志

- 加密算法是否符合国密标准

实施路线图建议:

- 第一阶段(1-3个月):完成数据资产盘点与分类分级

- 第二阶段(4-6个月):部署权限管理系统与脱敏工具

- 第三阶段(7-12个月):建立自动化审计与预警体系

- 持续优化:每季度更新安全策略,每年通过ISO 27001复审

通过构建多层防御体系,实现工商数据"进不来、拿不走、看不懂、改不了、跑不掉"的安全目标,为企业数字化转型筑牢数据安全防线。